卡在身边,密码也没告诉别人,钱却在半夜悄悄没了。

这样的事,最近正在北京发生。

央视、人民日报等多家媒体报道显示,自今年3月以来,北京地区已接报18起相关银行卡盗刷案件,盗刷行为多发生在深夜,不少受害人是在第二天醒来后才发现账户异常。警方梳理后发现,这批案件有一个共同点,受害人睡前都下载过带有木马病毒的非法软件。

这类案件最反常的地方,不只是“钱没了”,而是它打破了很多人对盗刷的常见理解。

多数人想到银行卡盗刷,首先想到的往往是卡号泄露、密码外泄、验证码被骗走,或者误点了钓鱼链接。北京这18起案件显然不是这种常见路径。

卡没有丢,持卡人也未必意识到自己泄露过关键信息,真正先出问题的,是手机被拿走了操作权。

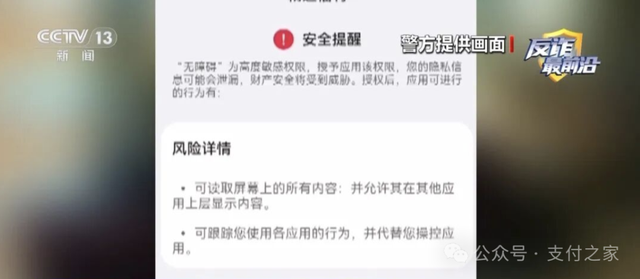

警方披露,相关非法软件在下载安装过程中,会一步步诱导用户开启“无障碍权限”。

从公开演示和警方提示来看,这类权限一旦被不明来源的软件滥用,应用就可能获得读取屏幕内容、执行点击操作、在上层显示内容等能力。对普通用户来说,这已经不是“多给一个权限”那么简单,而是把手机的关键操作入口交了出去。

无障碍权限原本是面向视障、老年人等特殊群体的辅助功能,也会被少数确有需要的软件用于调试、辅助交互等场景。

问题不在功能本身,而在于它一旦落到带木马的非法软件手里,就可能成为远程操控手机的重要入口。

风险不是从银行卡开始的,而是从手机权限开始的。

接下来发生的事情,就和很多人印象里的“盗刷”不太一样了。不是骗子先拿到银行卡信息,再想办法把钱转走。而是先通过木马软件控制手机,再利用这部手机读取屏幕信息、操作相关应用、获取短信验证码,最终完成转账、消费,甚至开通其他支付渠道。

警方披露,相关作案者在获取无障碍权限后,不仅会远程操控手机,还可能套取开屏密码,嵌入反删除程序,让软件难以卸载,并保留后续持续控制能力。

为什么受害人往往要到第二天才发现?

因为作案时间多选在深夜。

用户熟睡、警觉性最低的时候,手机却可能正在被远程操控。为什么很多人会觉得“我也没把验证码告诉别人”?因为在这类案件里,问题不一定出在“主动说出去”,而可能出在“你已经收不到了”。

公开报道提到,部分作案者还会换绑受害人的手机号,让受害人接收不到银行发送的短信验证码。表面上看,验证码机制还在,实际上接收验证码的通道已经被改写。

这18起案件显示,支付风险的入口正在前移。

过去大家谈账户安全,更多还是围绕银行卡、密码、短信验证码这些点。北京这批案件显示,手机一旦先被人控制,银行卡、短信、支付App、手机号绑定关系,就可能被顺着同一条路径串起来利用。

钱虽然最终是从银行卡里转走的,但风险并不是从银行卡开始的。真正先失守的,是那部承载短信、密码输入、支付页面和身份验证关系的手机。

很多人之所以会在这种情况下失守,不是因为完全没有安全意识,而是因为对手机权限的风险感知长期偏低。

今天的手机使用习惯里,“同意”“继续”“允许”已经成了很多人安装软件时的顺手动作。尤其是碰到下载页面催着授权、页面不断跳转、不给权限就无法继续安装的时候,用户很容易觉得这只是正常流程的一部分。

可在系统权限层面,很多按钮背后并不是“功能完整使用”,而是“把更多操作能力交给对方”。

警方也明确提示,正常通过应用商城下载的软件,绝大多数并不需要开启无障碍权限。如果一个来路不明的软件在安装阶段就不断引导你去开这类高权限功能,风险往往已经不低。

更麻烦的是,这类风险并不一定会在安装后立刻爆发。

报道提到,相关软件还带有开机启动和反删除功能,正常长按删除、进入设置关闭自启动,可能都无法完成。很多受害人并不是在安装当天就损失了资金,而是在木马留在手机里、权限还在生效、控制关系没有解除的情况下,被对方选中时机下手。

真正可怕的,不只是某一次盗刷,而是手机里长期存在一个用户自己难以觉察、也不容易清理掉的远程入口。

这起事件,不该只被当作一条普通反诈新闻来看。

它提醒公众,今天的支付安全,已经不能只盯着账户本身,还要盯着承载账户的那部手机。一旦手机先被接管,短信、验证码、支付操作和身份验证关系就会落到同一个攻击面里。

对用户来说,这意味着支付安全已经不能只理解成“银行卡有没有离身”“验证码有没有说出去”,还得加上一层“手机有没有被人远程操作”。

“一个手机权限正在变成支付风险入口”这个判断,并不夸张。

它不是说无障碍权限本身等同于支付功能,而是说在现实黑灰产链条里,这项原本服务于特殊需求和辅助交互的能力,已经可能被部分木马和诈骗软件当成靠近资金入口的前门。

工业和信息化部在2025年第四季度电信服务质量通告中提到,相关方面正组织制定无障碍权限使用和安全管理标准;中国信通院牵头的《无障碍服务安全管理和使用技术要求》也已在2025年立项。

这些公开信息至少说明,无障碍权限被滥用带来的安全问题,已经进入治理视野。

诈骗分子没有攻破银行系统,也不一定一开始就掌握了完整的银行卡信息。他们先做的,是把人的手机变成自己的操作终端。等手机被接管,短信、密码输入、App切换、支付页面和身份验证关系就会被串联利用。谁控制了这部手机,谁就更接近资金入口。

这也是为什么这批案件看起来不像传统盗刷,却比传统盗刷更隐蔽。

对普通用户来说,更需要警惕的是几种异常信号。

比如软件装上后删不掉,屏幕会自己乱跳,弹窗莫名其妙反复出现,设置里的项目被改了却无法恢复,手机像是被别人远程操作,这些都不是可以轻易忽略的小毛病。

警方演示已经说明,启用无障碍权限后,应用能够读取屏幕内容、执行操作,再叠加反删除程序,确实可能出现用户看着手机却控制不了手机的情况。

这类案件的危险之处,不只在于钱会被转走,还因为它会击穿很多人对支付安全的心理边界。

很多用户默认认为,只要银行卡在手里、密码不泄露、验证码不告诉别人,账户就基本安全。

北京这18起案件击中的,恰恰是这个判断的盲区。

验证码不是没用,而是你可能根本收不到;密码不是主动交出去,而是可能在被控设备中被套取;银行卡虽然没有离身,但持卡人的手机已经不只归持卡人控制。

过去大家熟悉的是账户安全,这类案件提醒的却是,设备安全一旦失守,账户安全也很难独立存在。

从公开治理信息看,监管部门近年来一直在整治App强制索权、超范围申请权限、个人信息过度收集等问题。把这些要求放回今天的场景里看,就会更容易理解,它们并不只是抽象的合规条款,也和用户资金安全直接相关。

因为一款软件申请的权限一旦明显超出其功能所需,风险可能就不再停留在“多采了一点信息”,而是有机会进一步碰到短信、账户和支付操作。

对于已经中招的人来说,最重要的不是恐慌,而是先止损。

警方给出的建议很明确,不要硬删,不要乱点弹窗,而是进入手机安全模式,在安全模式下卸载这些软件。这个建议看似简单,背后其实很关键。用户在慌张状态下反复与异常弹窗交互,反而可能让对方继续获得授权,或者触发木马的更多动作。

发现问题后,第一反应不是和手机“抢控制权”,而是先切断它继续运行的环境,再处理卸载和后续核查。

北京这18起深夜盗刷案,表面上看是银行卡资金异常,往里看却是一次典型的风险迁移。

它提醒公众,今天的支付安全,已经不能只盯着账户本身,还要盯着承载账户的那部手机。

以后再看到来路不明的软件索要无障碍权限,看到手机开始自己动、软件开始删不掉时,不要再把它们都当成一个小故障。

很多时候,那已经不是手机“出了点毛病”,而是有人正试着通过你的手机,靠近你的钱。

这里是支付之家,关注支付表象之下的规则差异与逻辑变化,提供支付科技领域增量信息。

来源丨支付之家(ZFZJ.CN)(观点仅供参考)

未经允许,严禁转载。发布者:支付之家 转载或引用请注明出处:https://www.zfzj.cn/9899.html